Selain kerugian finansial yang tak ternilai, reputasi perusahaan dan loyalitas pelanggan juga turut kena dampak negatifnya.

Oleh karena itu, setiap pemimpin bisnis perlu menjadikan potensi sekaligus risiko keamanan sebagai bahan pertimbangan dalam menerapkan strategi keamanan siber di lingkungan IT mereka.

Makin terkoneksinya lingkungan IT masa kini menjadi pembuka jalan bagi masuknya beragam ancaman keamanan siber, mulai dari situs palsu yang mirip dengan situs asli sebuah perusahaan, hingga yang langsung mengarahkan serangan ke akun-akun personal pengguna media sosial guna menyuntikkan exploits.

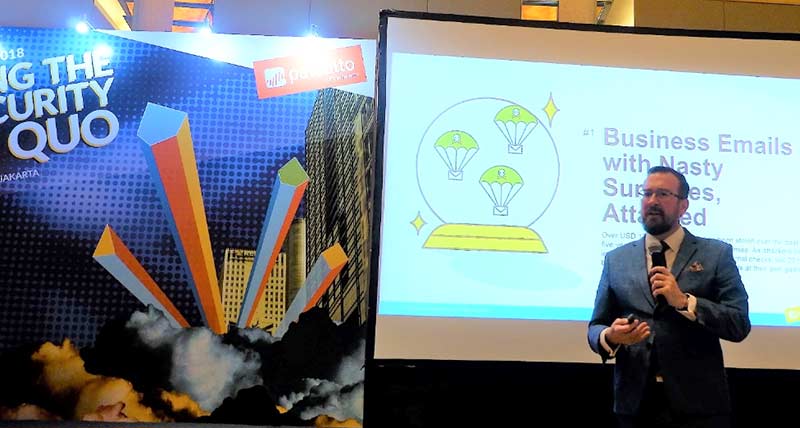

Palo Alto Networks salah satu pemimpin global keamanan siber melalui ‘Cybersecurity Forecast 2019,’ mengungkap potensi munculnya sejumlah ancaman keamanan siber di tahun 2019 yang akan datang.

1. Makin maraknya email-email bisnis yang disisipi lampiran jahat

Para penjahat siber masih melakukan serangan siber menggunakan email bisnis, dalam lima tahun terakhir saja, lebih dari $US12 miliar dicuri lewat email bisnis.

Tingginya tingkat pencurian kata sandi dan detil login di lingkungan enterprise membuat penjahat siber diprediksi akan semakin gencar menyerang beragam lingkungan organisasi, dari yang berskala kecil hingga besar, dengan menyaru sebagai mitra bisnis maupun stakeholders internal.

Upaya jebakan juga dilakukan melalui situs-situs palsu yang mirip dengan situs asli sebuah perusahaan, hingga yang langsung mengarahkan serangan ke akun-akun personal pengguna media sosial guna menyuntikkan exploits.

Solusinya, perusahaan disarankan untuk melakukan assessment terhadap seluruh lalu lintas informasi di internal perusahaan, serta mengimplementasikan proses-proses pengecekan dan perizinan secara komprehensif atas email-email bisnis yang masuk, khususnya terkait dengan pergerakan-pergerakan masing-masing sumber daya.

2. Rantai suplai (Supply Chain) menjadi titik lemah baru di lini keamanan

Kehadiran era digital menyebabkan luruhnya batasan-batasan dalam bangunan rantai suplai global yang saling terkoneksi. Jalinan yang terbangun, berikut keterikatan antar data dan jaringan, memberdayakan organisasi dalam menciptakan efisiensi melalui bangunan konektivitas dan teknologi analitik.

Namun di sisi lain, hal tersebut juga turut membuka celah-celah baru bagi penjahat siber untuk membidik di titik-titik lemah di bangunan keamanan yang ada.

Risiko keamanan tersebut dapat kita amati dengan jelas di sektor kesehatan. Peranti-peranti medis terkoneksi, seperti mesin MRI dan X-ray yang tersambung ke jaringan internal, menjadi area yang rentan serangan yang tak mudah diawasi.

Solusinya, dengan tingginya jumlah peranti minim proteksi, seperti internet of things (IoT) yang terkoneksi ke jaringan korporasi hendaknya perusahaan tertib dalam menerapkan standar keamanan internal dalam proses pengadaan peranti maupun layanan, seperti memastikan bahwa firmware atau aplikasi selalu terbarui setiap saat. Perusahaan juga wajib memastikan bahwa konfigurasi login telah diubah dari konfigurasi default.

3. Proteksi data dijadikan sebagai agenda utama di Asia Pasifik

Perlindungan data secara formal dan keamanan nasional di wilayah Asia Pasifik mulai terbangun, namun kemapanan digital yang tidak seragam antar negara membawa kendala pada penyusunan aturan-aturan perlindungan data semacam GDPR.

Pemerintah Indonesia saat ini terus berupaya mendorong infrastruktur teknologi informasi untuk mendukung pertumbuhan ekonomi digital, rencana pita lebar untuk konektivitas serat optik di seluruh negeri, tumbuhnya penetrasi jaringan broadband, penyusunan peta jalan e-commerce, hingga visi smart city.

Pemerintah juga menunjukkan keseriusannya dalam upaya memenuhi kebutuhan keamanan data pribadi dan privasi bagi warganya melalui penerbitan peraturan Menteri Komunikasi dan Informasi No. 20 tahun 2016 mengenai Perlindungan Data Personal dalam Sistem Elektronik, untuk melaksanakan untuk melaksanakan ketentuan Pasal 15 ayat (3) dalam Peraturan Pemerintah No. 82 Tahun 2012 mengenai Penyelenggaraan Sistem dan Transaksi Elektronik.

Solusinya, aturan GDPR yang dikeluarkan oleh Uni Eropa dapat dijadikan sebagai acuan dasar bagi bisnis dalam melakukan assessment untuk melihat sejauh mana kesenjangan dalam pemenuhan aturan kelaikan dan dalam memperkuat postur keamanan perusahaan secara keseluruhan.

Kevin O’Leary, Field Chief Security Officer, Asia Pacific, Palo Alto Networks

4. Saatnya bagi Cloud Provider-Enterprise lebih serius dalam membangun fondasi IT yang aman

Di era yang segalanya bertumpu pada aplikasi seperti sekarang ini, layanan komputasi awan jadi solusi transformasi digital perusahaan. Namun perusahaan yang mengimplementasikan strategi komputasi awan harus siap dengan kenyataan bahwa data krusial milik perusahaan ditempatkan bersama data milik pihak ketiga. Itulah mengapa perusahaan perlu memastikan keamanan dalam penyimpanan dan transmisi data, dan memastikan bahwa hanya personel resmi dan berizin saja yang dapat mengakses.

Solusinya, perusahaan yang menggunakan aplikasi dengan layanan cloud computing harus menerapkan disiplin dalam meningkatkan pergerakan keamanan. DevOps dapat bergerak lebih cepat dalam melakukan pengembangan sekaligus selalu memastikan bahwa sistem keamanannya berjalan dengan baik, khususnya terkait dengan proses transisi dari manajemen IT tradisional ke DevOps.

5. Membangun keamanan siber pada infrastruktur krusial

Definisi dari infrastruktur kritikal saat ini telah mengalami pergeseran berarti, yakni bukan lagi sekadar infrastruktur dan sumber daya publik saja, namun mencakup hingga ke sektor-sektor krusial lainnya, seperti layanan perbankan dan finansial, telekomunikasi, hingga industri media. Makin banyaknya infrastruktur krusial yang bertransformasi ke digital dan terotomatisasikan.

Persilangan antara jaringan korporasi dengan industri membuka titik-titik lemah baru yang rentan dijadikan sebagai target oleh penjahat siber. Hal tersebut menimbulkan potensi bahaya tersendiri bagi industri.

Terlebih kini masih banyak sistem industri, seperti supervisory control and data acquisition (SCADA) dan industrial control systems (ICS) yang dianggap krusial bagi sejumlah industri di sektor energi, air, hingga transportasi publik dan masih bergantung pada sistem legacy yang belum mendukung untuk diterapkannya patch.

Solusinya pemilik infrastruktur harus fokus pada kerahasiaan informasi dan menjaga dijalankannya dua prinsip utama dalam hal keamanan informasi, yakni integritas dan ketersediaan.

Hal tersebut krusial maknanya bagi negara yang tengah giat dalam mengadopsi teknologi industri 4.0, misalnya seperti teknologi machine learning untuk kendaraan otonom. Inovasi-inovasi tersebut bergantung pada telemetri dan konektivitas always-on.

Menempatkan urusan publik sepenuhnya ke sistem yang bergantung pada akurasi dan aksesibilitas data. Sebagai langkah awal, pengelola infrastruktur krusial, baik di sektor publik maupun swasta, hendaknya menerapkan sistem keamanan Zero Trust dan memastikan dilakukannya segregasi akses.